À propos du module

Qu'est-ce que la Gestion des Actifs Informatiques (IT)

La Gestion des Actifs Informatiques (IT) d'Anysecura vous permet de gérer le matériel, les logiciels, les licences et la sécurité du système, le tout au même endroit.

Gestion

des Actifs

Obtenez une vue claire de tout le matériel et des logiciels, avec des mises à jour en temps réel sur les modifications des actifs.

Conformité

des Licences

Suivez les licences de logiciels, détectez les outils piratés et réduisez les risques juridiques liés à une utilisation non autorisée.

Gestion

des Correctifs

Appliquez automatiquement les derniers correctifs pour protéger les dispositifs contre les menaces et vulnérabilités connues.

Déploiement

de Logiciels

Déployez ou désinstallez rapidement des logiciels comme ERP et Office sur les dispositifs depuis une plateforme centralisée unique.

Visibilité, Conformité, Sécurité, Contrôle

Fonctionnalités Clés de la Gestion IT d’AnySecura

Gérez les actifs informatiques, appliquez la conformité, corrigez les vulnérabilités et contrôlez les logiciels, le tout au même endroit.

Visibilité des Actifs

Rapport Automatisé des Actifs

Il est difficile de suivre manuellement tous vos actifs informatiques, et la perte de visibilité peut entraîner des inefficacités et des risques de conformité. La Gestion des Actifs Informatiques (IT) d'AnySecura suit automatiquement les actifs matériels et logiciels sur tous les dispositifs, vous offrant une visibilité claire et un contrôle total sur votre environnement informatique.

Le système analyse tous les points d'accès, enregistre les détails du matériel et des logiciels, et suit les modifications en temps réel. Vous pouvez facilement générer des rapports sur les actifs et les exporter pour une meilleure gestion de l'inventaire.

- Collecte automatiquement les données de tous les actifs matériels et logiciels

- Prend en charge les attributs personnalisés des actifs tels que le service ou l'utilisateur

- Génère des rapports détaillés et prend en charge la fonctionnalité d'exportation

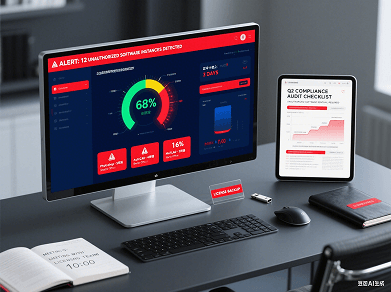

Détection des Violations

Suivre & Gérer les Licences de Logiciels

Sans une vue d'ensemble claire des licences, les entreprises risquent d'utiliser des logiciels non autorisés ou sans licence, entraînant des problèmes juridiques et de conformité.

La Gestion des Actifs Informatiques (IT) d'AnySecura suit les licences de logiciels et assure la conformité en détectant les installations de logiciels piratés ou non autorisés.

Le système compare automatiquement les logiciels installés avec les enregistrements de licences autorisées, signale les écarts et fournit des rapports pour les audits de conformité. Vous saurez toujours si vous risquez d'utiliser un logiciel sans licence.

- Détecte les logiciels installés et les compare aux licences autorisées

- Signale en temps réel les logiciels non autorisés ou piratés

- Génère des rapports de conformité pour un suivi facile des audits

Prévention des Risques

Corrections Automatisées des Vulnérabilités

Les vulnérabilités dans les logiciels obsolètes sont l'un des vecteurs d'attaque les plus courants. Maintenir la sécurité des systèmes manuellement peut être fastidieux et source d'erreurs.

La Gestion des Actifs Informatiques (IT) d'AnySecura automatise la détection et l'application de correctifs pour les vulnérabilités, garantissant que tous les systèmes restent sécurisés et à jour avec un minimum d'efforts.

Le système analyse les vulnérabilités de sécurité connues, installe automatiquement les correctifs nécessaires et applique les mises à jour de sécurité du système sans intervention manuelle. Vous pouvez également appliquer des politiques de sécurité comme la complexité des mots de passe pour renforcer les défenses.

- Analyse les vulnérabilités du système et les correctifs manquants

- Applique automatiquement les correctifs Microsoft et les mises à jour de sécurité

- Prend en charge l'application des politiques de sécurité du système (par exemple, complexité des mots de passe)

Gestion Centralisée

Gestion Unifiée des Logiciels

Installer et désinstaller des logiciels manuellement sur plusieurs points d'accès peut prendre du temps et être incohérent.

La Gestion des Actifs Informatiques (IT) d'AnySecura rationalise le déploiement et la suppression de logiciels, permettant une gestion centralisée pour des opérations plus rapides et efficaces.

Le système vous permet d'installer et de désinstaller à distance des logiciels sur plusieurs points d'accès. Il prend en charge les installations en arrière-plan, les retentatives automatiques pour les processus interrompus, et peut élever les privilèges pour les utilisateurs réguliers afin d'installer des logiciels.

- Automatise le déploiement et la désinstallation en masse de logiciels

- Permet l'installation silencieuse et l'installation en arrière-plan

- Prend en charge l'élévation de permissions, permettant aux utilisateurs normaux d'installer des logiciels

Pourquoi nous choisir

Pourquoi Choisir le Module de Gestion des Actifs Informatiques (IT)

Précision

en Temps Réel

La synchronisation automatique des actifs en temps réel élimine les retards et les erreurs humaines, garantissant une précision optimale.

Conformité

Intelligente

La détection intelligente intégrée des licences identifie la piraterie cachée, aidant votre entreprise à éviter proactiverment les risques juridiques.

Sécurité

Automatisée

L'application automatisée des correctifs réduit les fenêtres d'exposition aux risques sans intervention manuelle.

Opérations

Efficaces

La gestion à distance centralisée avec installations silencieuses économise de la main-d'œuvre et accélère le déploiement de logiciels.

Gouvernance informatique moderne, simplifiée et automatisée.

Contrôle plus intelligent des actifs pour des opérations sécurisées et conformes

Ce Que Nous Proposons

Cas d'Utilisation Typiques qui Font la Différence

La Gestion IT d’AnySecura simplifie les opérations, renforce la conformité et réduit les risques avec des applications concrètes.

Visibilité Complète des Actifs & Conformité

Suivez automatiquement tous les actifs matériels et logiciels, détectez les installations non autorisées et assurez la conformité des licences dans toute l'entreprise.

Sécurité Proactive & Gestion des Correctifs

Identifiez les vulnérabilités en temps réel, appliquez les politiques de sécurité et appliquez automatiquement les correctifs critiques pour maintenir les points d'accès sécurisés et résilients.

Contrôle Centralisé des Logiciels & Rapports

Déployez ou désinstallez des applications en masse, générez des rapports détaillés sur la conformité et l'utilisation, et simplifiez les audits informatiques avec des outils de gestion unifiés.

Développé et exploité sous des systèmes de gestion certifiés ISO 9001 et ISO/IEC 27001.

NOS CLIENTS

Fait Confiance par Plus de 15 Pays dans le Monde

Note de Confiance 4.5 (Basée sur 1 500 Avis)

Nos clients mondiaux apprécient nos solutions fiables de gestion des actifs informatiques qui améliorent la sécurité et l'efficacité opérationnelle.

AnySecura a transformé notre manière de gérer nos actifs informatiques — offrant une visibilité complète et réduisant considérablement le travail manuel.

David Cooper

Responsable Informatique

Les fonctionnalités d'application automatique des correctifs et de déploiement de logiciels ont rendu nos opérations informatiques beaucoup plus efficaces et sécurisées.

Sarah Albert

Administratrice Système

Avec AnySecura, nous avons une confiance totale dans la conformité de nos licences et notre posture de sécurité sur tous les dispositifs.