Unsere Services

Was ist IT-Asset-Management?

Mit dem IT-Asset-Management von AnySecura verwalten Sie Hardware, Software, Lizenzen und Systemsicherheit zentral an einem Ort.

Asset Management

Behalten Sie den vollen Überblick über Ihre gesamte Hard- und Software – mit Echtzeit-Updates bei allen Bestandsänderungen.

Lizenz-Compliance

Überwachen Sie Softwarelizenzen, identifizieren Sie unlizenzierte Tools und minimieren Sie rechtliche Risiken durch unbefugte Nutzung.

Patch-Management

Installieren Sie die neuesten Patches automatisch, um Ihre Geräte vor bekannten Bedrohungen und Sicherheitslücken zu schützen.

App-Verteilung

Installieren oder deinstallieren Sie Software wie ERP-Systeme oder Office-Pakete schnell und zentralisiert auf allen Endgeräten.

Übersichtlichkeit, Compliance, Sicherheit, Kontrolle

Kernfunktionen von AnySecura IT-Asset-Management

Verwalten Sie Ihre IT-Assets, setzen Sie Compliance-Richtlinien durch, schließen Sie Sicherheitslücken und steuern Sie Ihre Software

– alles zentral an einem Ort.

– alles zentral an einem Ort.

Asset-Transparenz

Automatisiertes Asset-Reporting

Die manuelle Erfassung aller IT-Assets ist zeitaufwendig und fehleranfällig. Ein Verlust der Übersicht führt schnell zu Ineffizienzen und Compliance-Risiken. Das IT-Asset-Management von AnySecura erfasst Hardware- und Software-Assets über alle Geräte hinweg automatisch. So erhalten Sie volle Transparenz und die komplette Kontrolle über Ihre IT-Umgebung.

Das System scannt sämtliche Endpunkte, protokolliert Hardware- und Softwaredetails und verfolgt Änderungen in Echtzeit. Asset-Berichte lassen sich mühelos erstellen und für ein optimiertes Bestandsmanagement exportieren.

- Automatisierte Datenerfassung aller Hardware- und Software-Assets.

- Unterstützung benutzerdefinierter Attribute, wie z. B. Abteilung oder Benutzer.

- Detaillierte Berichterstellung inklusive praktischer Exportfunktionen.

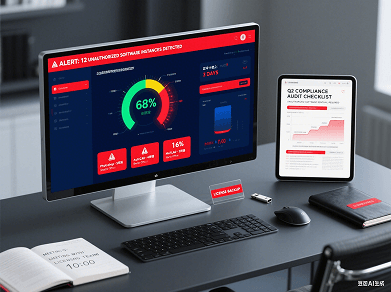

Verletzungserkennung

Software-Lizenzen tracken & verwalten

Ohne einen klaren Überblick über ihre Lizenzen riskieren Unternehmen die Nutzung unautorisierter oder unlizenzierter Software, was zu rechtlichen Problemen und Compliance-Verstößen führen kann. Das IT-Asset-Management von AnySecura trackt Softwarelizenzen und stellt die Compliance sicher, indem es raubkopierte oder unbefugte Softwareinstallationen erkennt.

Das System vergleicht installierte Software automatisch mit autorisierten Lizenzdatensätzen, markiert Unstimmigkeiten und erstellt Berichte für Compliance-Audits. So wissen Sie jederzeit, ob das Risiko besteht, unlizenzierte Software zu verwenden.

- Erkennt installierte Software und gleicht sie mit autorisierten Lizenzen ab.

- Markiert unautorisierte oder raubkopierte Software in Echtzeit.

- Erstellt Compliance-Berichte für eine einfache Audit-Nachverfolgung.

Risikoprävention

Automatische Behebung von Schwachstellen

Sicherheitslücken in veralteter Software gehören zu den häufigsten Angriffsvektoren. Systeme manuell abzusichern, ist oft mühsam und fehleranfällig. Das IT-Asset-Management von AnySecura automatisiert die Erkennung und Behebung von Schwachstellen. So bleiben alle Systeme mit minimalem Aufwand sicher und auf dem neuesten Stand.

Das System scannt nach bekannten Sicherheitslücken, installiert notwendige Patches automatisch und spielt Sicherheitsupdates ohne manuelles Eingreifen ein. Zudem können Sie Sicherheitsrichtlinien, wie etwa zur Passwortkomplexität, erzwingen, um Ihre Verteidigung zu stärken.

- Scannt nach System-Schwachstellen und fehlenden Patches.

- Spielt Microsoft-Patches und Sicherheitsupdates automatisch ein.

- Unterstützt die Durchsetzung von System-Sicherheitsrichtlinien (z. B. Passwortkomplexität).

Zentrale Verwaltung

Einheitliche Softwareverwaltung

Manuelle Software-Updates auf Endgeräten kosten Zeit. AnySecura automatisiert diesen Prozess durch zentrales IT-Asset-Management. Rollen Sie Software schneller aus und verwalten Sie Deinstallationen effizienter.

Profitieren Sie von Remote-Zugriffen, Hintergrund-Installationen und automatischen Fehlerkorrekturen. Das System erlaubt es zudem, auch Benutzern ohne Administratorrechte die Installation freizugeben.

- Automatisierter Massen-Rollout von Software

- Unterstützung für Silent- und Hintergrundinstallationen

- Rechteerweiterung für Standardnutzer integriert

Warum AnySecura

Vorteile unseres IT-Asset-Management-Moduls

Präzision in Echtzeit

Der automatische Echtzeit-Abgleich von Assets eliminiert Verzögerungen und menschliche Fehler und garantiert so eine lückenlose Genauigkeit.

Intelligente Compliance

Die integrierte, intelligente Software-Erkennung identifiziert unauthorisierte Softwareinstallationen und hilft Ihrem Unternehmen, rechtliche Risiken proaktiv zu vermeiden.

Automatisierte Sicherheit

Vollautomatische Patch-Prozesse reduzieren Sicherheitslücken sofort und ohne manuelles Eingreifen.

Effiziente Abläufe

Zentrale Fernverwaltung und geräuschlose Installationen (Silent Installs) sparen Zeit und entlasten Ihr IT-Team.

Moderne IT-Governance – einfach und automatisiert.

Intelligente Asset-Kontrolle für sichere und Compliance-konforme Abläufe.

Unsere Dienstleistungen

Praxisbeispiele mit echtem Mehrwert

AnySecura IT-Asset-Management vereinfacht IT-Abläufe, stärkt die Compliance und reduziert Risiken durch praxisnahe Anwendungen.

Vollständige Transparenz & Compliance für Assets

Erfassen Sie automatisch alle Hardware- und Software-Assets, erkennen Sie nicht autorisierte Installationen und gewährleisten Sie die Lizenz-Compliance im gesamten Unternehmen.

Proaktive Sicherheit & Patch-Management

Identifizieren Sie Schwachstellen in Echtzeit, setzen Sie Sicherheitsrichtlinien durch und spielen Sie kritische Patches automatisch ein, um die Endpunkte sicher und widerstandsfähig zu halten.

Zentrale Software-Kontrolle & Reporting

Verteilen oder deinstallieren Sie Anwendungen per Bulk-Verfahren, erstellen Sie detaillierte Compliance- und Nutzungsberichte und vereinfachen Sie IT-Audits durch zentralisierte Management-Tools.

UNSERE KUNDEN

Weltweit vertraut in über 15 Ländern

Bewertung: 4,5/5 (Basierend auf 1.500 Reviews)

Wir unterstützen Unternehmen weltweit mit zuverlässigem IT-Asset-Management für mehr Sicherheit und optimierte Betriebsabläufe.

„AnySecura hat die Verwaltung unserer IT-Assets grundlegend verändert – wir haben jetzt volle Transparenz und konnten den manuellen Aufwand drastisch reduzieren.“

David Cooper

IT Manager

„Durch die automatisierten Funktionen für Patch-Management und Software-Verteilung konnten wir unsere IT-Abläufe deutlich effizienter und sicherer gestalten.“

Sarah Albert

Systemadministratorin

„Dank AnySecura haben wir volles Vertrauen in unsere Lizenz-Compliance und unsere Sicherheitslage auf allen Geräten.“